Mạng lưới hacker Triều Tiên: Không chỉ hack mà còn “đi làm thuê”

Pablo Sabbatella, thành viên của Liên minh An ninh (SEAL) và nhà sáng lập OPSEK, vừa đưa ra cảnh báo khiến cả ngành crypto chấn động: Khoảng 20% các công ty blockchain hiện nay có sự hiện diện của hacker Triều Tiên trong đội ngũ nhân sự.

Theo ông, các nhóm thuộc Lazarus, nhóm tin tặc khét tiếng của Triều Tiên, đã chuyển dịch khỏi mô hình tấn công truyền thống để theo đuổi chiến lược tinh vi hơn: Thâm nhập doanh nghiệp từ bên trong, đóng giả nhân viên từ xa và vận hành các hệ thống kỹ thuật cốt lõi. Trong gần một thập kỷ, nhóm này vừa trực tiếp tấn công sàn giao dịch, vừa bí mật cung cấp dịch vụ tấn công thuê cho nhiều tổ chức tội phạm quốc tế.

Một phần của chiến lược xâm nhập là giả dạng lập trình viên, xin việc từ xa ở các công ty crypto, sau đó cài mã độc vào hạ tầng nội bộ. Sabbatella cho biết 30% – 40% hồ sơ ứng tuyển vào các vị trí DevOps, lập trình hay kỹ sư blockchain thực chất là của điệp viên Triều Tiên dùng danh tính giả.

Họ không tự nộp hồ sơ, mà thuê người tại Mỹ, Ukraine, Philippines và nhiều quốc gia đang phát triển làm “bình phong”, mượn luôn thiết bị và danh tính để vượt vòng phỏng vấn. Hacker sau đó cài phần mềm điều khiển từ xa vào máy của người đứng tên, sử dụng IP Mỹ để qua lệnh trừng phạt, rồi chính thức làm việc cho công ty.

Khi được nhận vào vị trí kỹ thuật, họ thường được giữ lại lâu dài vì làm việc chăm chỉ, đúng hạn và ít phàn nàn. Điều đó vô tình giúp họ tiếp cận các hệ thống nhạy cảm: Từ khoá riêng, ví nóng đến các server vận hành hạ tầng của sàn và dự án Web3.

Hơn 3 tỷ USD bị đánh cắp: Nguồn tài trợ cho vũ khí hạt nhân

Theo Bộ Tài chính Mỹ, hacker Triều Tiên đã đánh cắp hơn 3 tỷ USD tài sản số trong ba năm qua. Các khoản tiền này được sử dụng trực tiếp để tài trợ cho chương trình tên lửa và vũ khí hạt nhân của Bình Nhưỡng.

Sabbatella cảnh báo rằng con số thực tế có thể còn lớn hơn nếu tính thêm khoản thu nhập mà hacker Triều Tiên kiếm được từ việc làm từ xa dưới danh nghĩa nhân viên hợp pháp. Đây không còn là những vụ hack lẻ tẻ, mà là một mô hình công nghiệp được tổ chức bài bản để hút tài nguyên từ hệ sinh thái crypto toàn cầu.

Triều Tiên nhờ đó vừa tăng nguồn lực tài chính, vừa khiến các doanh nghiệp blockchain liên tục đối mặt với nguy cơ thất thoát dữ liệu và tài sản.

Mô hình “front man”: Triều Tiên dùng danh tính toàn cầu để qua mặt tuyển dụng

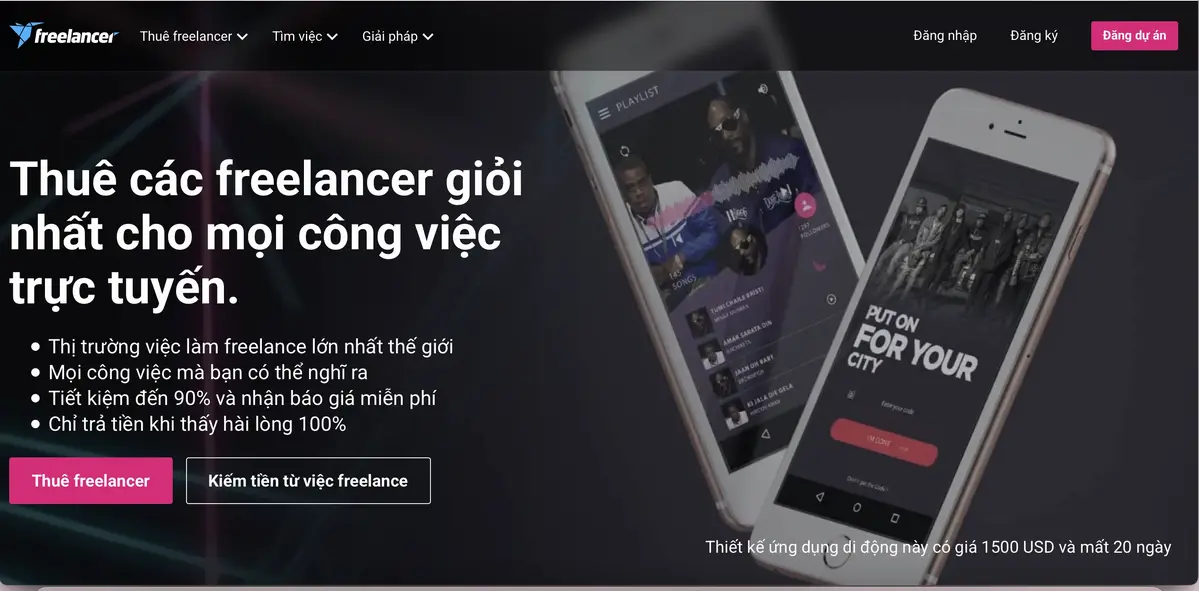

Một lý do khiến các công ty crypto dễ bị xâm nhập là văn hoá tuyển dụng từ xa và tốc độ mở rộng quá nhanh của ngành. Nhiều startup không có quy trình xác minh nhân sự đủ nghiêm ngặt, trong khi các nền tảng freelancer như Upwork hay Freelancer lại tạo điều kiện cho các danh tính bị thay thế hoặc giả mạo.

Triều Tiên lợi dụng điều này bằng cách thuê cộng tác viên ở nhiều quốc gia đứng tên tài khoản, xác thực danh tính và cho phép hacker sử dụng thiết bị từ xa. Cộng tác viên nhận 20% thu nhập, còn 80% chuyển về Triều Tiên. Nhiều người thậm chí không biết mình đang tiếp tay cho hoạt động gián điệp công nghệ.

Khi vượt qua vòng tuyển dụng, các hacker được giao quyền truy cập sâu vào codebase, server và dữ liệu vận hành. Chỉ cần một thao tác sơ hở cũng có thể mở đường cho tấn công nội bộ hoặc đánh cắp tài sản quy mô lớn.

Sabbatella nêu một tiêu chí nhận diện mà ông gọi là “đơn giản nhưng lạnh sống lưng”: Hỏi thẳng ứng viên xem họ nghĩ gì về Kim Jong-un. Những người liên quan đến Triều Tiên sẽ không bao giờ dám chỉ trích lãnh đạo của họ.

OPSEC tệ hại: Lỗ hổng lớn nhất của blockchain hiện nay

Theo Sabbatella, vấn đề không chỉ nằm ở các nhóm hacker Triều Tiên mà còn đến từ chính sự chủ quan của ngành crypto. Ông nhận định blockchain là một trong những lĩnh vực có mức độ bảo mật vận hành (OPSEC) kém nhất trong toàn ngành công nghệ.

Các nhà sáng lập thường công khai quá nhiều thông tin cá nhân, quản lý khóa riêng thiếu an toàn và dễ bị thao túng qua hình thức lừa đảo xã hội. Người dùng thì thiếu kiến thức bảo mật, trong khi hệ sinh thái lại bị phân tán, khó kiểm soát.

Những lỗ hổng này khiến mã độc có thể xâm nhập bất cứ lúc nào. Khi hacker Triều Tiên vừa có “người bên trong”, vừa liên tục thử tấn công từ bên ngoài, mức độ rủi ro càng tăng theo cấp số nhân.

Cảnh báo của Sabbatella tại Devconnect cho thấy quy mô thâm nhập của Triều Tiên lớn hơn nhiều so với nhận thức chung. Hàng tỷ USD bị đánh cắp chỉ là phần nổi của tảng băng. Phần chìm là mạng lưới gián điệp công nghệ tinh vi đang len lỏi trong các doanh nghiệp crypto toàn cầu.

Ông kết luận rằng trong tương lai, gần như ai cũng sẽ trở thành nạn nhân của phần mềm mã độc ít nhất một lần và ngành crypto, với OPSEC yếu kém, đang là mục tiêu hấp dẫn nhất.